Как ни странно, но Закон Парето действует и в среде информационной безопасности. Правда с некоторыми оговорками, и искажениями. Для информационного периметра организации реальную опасность представляют не более 20% сотрудников. Тем не менее, именно эти работники наносят самый непоправимый урон организации.

Недавнее исследование, проведенное в США, продемонстрировало, что за прошедший год 27% компаний теряли важные данные из-за внутренних угроз.

- 22% — случайные утечки и утечки из-за некомпетентности сотрудников.

- 20% — уязвимости ПО.

- 19% — кража мобильных устройств.

- 18% — преднамеренное хищение данных персоналом.

- 14% — утечка данных из-за ошибок в работе с мобильными устройствами.

Статистика ярко свидетельствует о том, что далеко не всегда инсайдеры действуют злонамеренно, чаще всего причиной утечки данных становится банальная безалаберность и некомпетентность. Однако какие бы ни были причины, результат всегда печален: серьезный финансовый, имиджевый, а в некоторых случаях еще и юридический ущерб.

Попасть в «группу риска», может практически любой сотрудник в определенный момент времени. Обида на компанию за невыплаченную премию, конфликт с руководством или коллегами, неудовлетворенность условиями труда, элементарное несоблюдение норм информационной безопасности. Любая мелочь может стать толчком, который спровоцирует утечку данных.

Некоторые рисковые категории выявить достаточно просто. Например, сотрудник, собирающийся уволиться и дорабатывающий последние дни, обязательно будет готовить портфолио для нового места работы. Либо займется сбором накопленных разработок и другой полезной информации, невзирая на то, что она является интеллектуальной собственностью компании.

Гораздо сложнее обнаружить проявления элементарной безалаберности в работе с данными или определить глубоко внедренного инсайдера, втайне работающего на конкурентов или развивающего свой бизнес. В случае обыкновенных ошибок утечка данных выявляется постфактум, и от нее не застрахован ни один сотрудник. Конечно, если нарушения правил безопасности при работе с информацией имеют хронический характер, с помощью программных средств можно выявить таких сотрудников и указать на ошибки в работе. Однако это не дает стопроцентных гарантий защиты от случайных утечек, которые крайне трудно обнаружить. Ведь чем больше времени ценная информация находится за периметром организации, тем серьезнее последствия.

Сложность выявления инсайдеров заключается в том, что грамотный «крот» всегда заметает следы своей деятельности, удаляя файлы.

Тем не менее, обнаружить можно любую подозрительную активность, ведь ни одно действие не проходит бесследно. Деятельность инсайдера, какой бы осторожный он ни был, всегда отличается от среднестатистической. Он будет больше копировать, чаще распечатывать, вести активную переписку, и регулярно заметать следы. К тому же у инсайдера всегда мало времени, ведь вредоносная деятельность может быть обнаружена. Если инсайдером становится увольняющийся сотрудник, его действия всегда ограничены четким дедлайном по времени.

Проанализировав закономерности в поведении персонала, специалисты по безопасности пришли выводу, что основными признаками «работы» инсайдера являются действия, отклоняющиеся от нормы, выполненные за короткий промежуток времени.

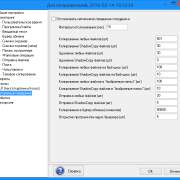

Постоянно изучая и анализируя статистику, инженеры компании Стахановец совершенствуют программный комплекс, уделяя огромное внимание функциональности, отвечающей за выявление отклонений. Результатом этой работы стала возможность настроить реакцию комплекса на «Нетипичное поведение».

Данная функциональность выявляет действия, отклоняющиеся от нормы, и мгновенно оповещает службу безопасности об инциденте.

Причины всплесков нестандартной активности могут быть разные: сотрудник скачал большой массив данных, удалил файлы, или на рабочей машине завелось вредоносное ПО, выкачивающее информацию. Главная задача функциональности их своевременно выявить, локализировать и уведомить ответственное лицо.

Настраиваемый вручную интервал отслеживания всплесков позволяет обнаружить действия, отклоняющиеся от нормы. Например, если нормальное поведение для сотрудника – копирование 100 файлов в течение рабочего дня, разовая запись на флешку 500 файлов данных является отклонением от нормы и вызовет реакцию системы.

Специалисты компании Стахановец рекомендуют ставить интервал отслеживания от 15 до 60 секунд. Статистика свидетельствует, что это средняя цифра, позволяющая с минимальной погрешностью выявлять атипичное поведение. Тем не менее, для получения более точных данных очень желательно детально изучить все отчеты, предоставляемые комплексом Стахановец, обратив особое внимание на раздел «Категории/отклонения» и определить конкретное среднее значение интервала отслеживания именно для вашей компании.